Une interface cerveau-ordinateur se pirate aussi...

04 juin 2018

sur

sur

Des scientifiques belges ont réussi à pirater un neurostimulateur, l'équivalent du pacemaker cardiaque pour le cerveau. Ils ont montré qu'il était possible de prendre le contrôle du neurostimulateur à l'aide d'un matériel très peu coûteux. Grâce à cette approche, une personne malveillante pourrait provoquer des dommages graves au cerveau des patients, avec des conséquences fatales. Les scientifiques ont proposé de nouvelles méthodes pour améliorer la sécurité des implants médicaux.

Les neurostimulateurs sont utilisés pour traiter les symptômes de maladies telles que l'épilepsie ou la maladie de Parkinson. Grâce à des conducteurs très fins, ils envoient des impulsions électriques maîtrisées à des parties spécifiques du cerveau. Le neurostimulateur est implanté dans le corps du patient et n’est donc plus physiquement accessible. L'appareil utilise donc la communication sans fil pour lire les données et ajuster les paramètres. Un « programmateur clinique » est utilisé à cet effet.

L'équipe de chercheurs a commencé par détourner les signaux de communication sans fil entre le neurostimulateur et le programmateur clinique. Ils ont découvert que la communication n'était pas codée, et qu’il n'existait aucune procédure d'authentification pour démontrer l'identité réelle de l'appareil concerné. Il a été ainsi possible de simuler le protocole de communication entre les deux dispositifs et de dialoguer avec le neurostimulateur sans passer par le programmateur clinique.

Les chercheurs ont ainsi pu extraire les données et reprogrammer le neurostimulateur, ce qui leur donnait la possibilité de provoquer une atteinte grave à la santé d'un patient. Dans son rapport de recherche, l'équipe indique que « les attaquants auraient pu modifier les paramètres du nouveau stimulateur pour augmenter la tension des signaux appliqués en permanence au cerveau du patient. Ils auraient ainsi pu empêcher le patient de parler ou de se déplacer, provoquer des dommages irréversibles à son cerveau, et même, l'exposer à une atteinte mortelle ».

L'autre proposition consiste à chiffrer la communication. Il est difficile d'utiliser le chiffrement pour les implants médicaux, car ces appareils doivent rester petits ce qui impose des contraintes matérielles. Le chiffrement de la communication fait fréquemment appel aux générateurs de nombres véritablement aléatoires. Il s'agit d'un appareil miniature qui produit des nombres aléatoires en se basant sur des processus physiques et non sur un algorithme logiciel. Ces nombres sont ensuite utilisés pour produire des clés de chiffrement. À ceci près qu’un neurostimulateur ne dispose pas d'un espace suffisant pour incorporer un tel dispositif.

Les chercheurs ont donc proposé l'idée d'utiliser comme données aléatoires les signaux physiologiques issus du corps du patient. Selon le rapport de recherche, « les signaux déjà collectés par l'appareil peuvent être utilisés comme source de nombres aléatoires peu coûteuse ». Le neurostimulateur peut mesurer les ondes cérébrales, puis les exploiter pour produire des clés de chiffrement. Le chiffrement de l'interface cerveau-ordinateur permettrait ainsi de mieux protéger le patient contre des attaques externes.

Le rapport de recherche Securing Wireless Neurostimulators a été présenté au mois de mars lors de la conférence ACM consacrée à la sécurité et la confidentialité des données et des applications.

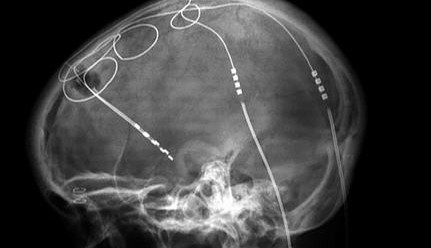

Image : Stimulation profonde du cerveau. Source : Dr Craig Hacking, A. Prof. Frank Gaillard. CC BY-SA 4.0 licence.

Les neurostimulateurs sont utilisés pour traiter les symptômes de maladies telles que l'épilepsie ou la maladie de Parkinson. Grâce à des conducteurs très fins, ils envoient des impulsions électriques maîtrisées à des parties spécifiques du cerveau. Le neurostimulateur est implanté dans le corps du patient et n’est donc plus physiquement accessible. L'appareil utilise donc la communication sans fil pour lire les données et ajuster les paramètres. Un « programmateur clinique » est utilisé à cet effet.

Faux médecin et matériel peu coûteux

Une équipe de sept chercheurs de l'université catholique de Louvain, en Belgique, a réussi à prendre le contrôle d'un neurostimulateur (pour éviter une imitation de cette attaque, le nom de l’appareil ou son fabricant n'ont pas été révélés). L'opération a nécessité d'émuler le programmateur clinique, à l'aide d'un petit nombre d'appareils : ordinateur portable, système d'acquisition de données USB-6351 de National Instruments et deux antennes « maison ». Les résultats obtenus ont été décrits dans le document Securing Wireless Neurostimulators.L'équipe de chercheurs a commencé par détourner les signaux de communication sans fil entre le neurostimulateur et le programmateur clinique. Ils ont découvert que la communication n'était pas codée, et qu’il n'existait aucune procédure d'authentification pour démontrer l'identité réelle de l'appareil concerné. Il a été ainsi possible de simuler le protocole de communication entre les deux dispositifs et de dialoguer avec le neurostimulateur sans passer par le programmateur clinique.

Les chercheurs ont ainsi pu extraire les données et reprogrammer le neurostimulateur, ce qui leur donnait la possibilité de provoquer une atteinte grave à la santé d'un patient. Dans son rapport de recherche, l'équipe indique que « les attaquants auraient pu modifier les paramètres du nouveau stimulateur pour augmenter la tension des signaux appliqués en permanence au cerveau du patient. Ils auraient ainsi pu empêcher le patient de parler ou de se déplacer, provoquer des dommages irréversibles à son cerveau, et même, l'exposer à une atteinte mortelle ».

Je m'abonne

Abonnez-vous à la balise thématique Elektor.ÉTHIQUE pour être averti dès qu'une information relative à ce sujet sera publiée par Elektor ! Une sécurité accrue

L'équipe de chercheurs conclut en proposant un certain nombre de mesures pour améliorer la sécurité des implants médicaux. Pour rendre plus difficiles les attaques extérieures, il suggère une politique de « contact tactile » préalablement à l'utilisation des appareils. En d'autres termes, le programmateur clinique devrait d'abord être en contact avec la peau du patient pendant quelques secondes pour pouvoir communiquer avec le neurostimulateur.L'autre proposition consiste à chiffrer la communication. Il est difficile d'utiliser le chiffrement pour les implants médicaux, car ces appareils doivent rester petits ce qui impose des contraintes matérielles. Le chiffrement de la communication fait fréquemment appel aux générateurs de nombres véritablement aléatoires. Il s'agit d'un appareil miniature qui produit des nombres aléatoires en se basant sur des processus physiques et non sur un algorithme logiciel. Ces nombres sont ensuite utilisés pour produire des clés de chiffrement. À ceci près qu’un neurostimulateur ne dispose pas d'un espace suffisant pour incorporer un tel dispositif.

Les chercheurs ont donc proposé l'idée d'utiliser comme données aléatoires les signaux physiologiques issus du corps du patient. Selon le rapport de recherche, « les signaux déjà collectés par l'appareil peuvent être utilisés comme source de nombres aléatoires peu coûteuse ». Le neurostimulateur peut mesurer les ondes cérébrales, puis les exploiter pour produire des clés de chiffrement. Le chiffrement de l'interface cerveau-ordinateur permettrait ainsi de mieux protéger le patient contre des attaques externes.

Le rapport de recherche Securing Wireless Neurostimulators a été présenté au mois de mars lors de la conférence ACM consacrée à la sécurité et la confidentialité des données et des applications.

Image : Stimulation profonde du cerveau. Source : Dr Craig Hacking, A. Prof. Frank Gaillard. CC BY-SA 4.0 licence.

Lire l'article complet

Hide full article

Discussion (0 commentaire(s))