À tous les électroniciens : WannaCry, les yeux pour pleurer ?

22 mai 2017

sur

sur

L'affaire est connue : lors du week-end des 12 et 13 mai, le ransomware WannaCry a réussi à infecter près de 250 000 PC dans le monde en cryptant leurs données, puis en exigeant la rançon habituelle. Tous les journaux d'information en ont parlé, mais en quoi cela concerne-t-il l'électronique ?

Ransomware

En jargon informatique, un ransomware désigne le cryptage des données par un virus, un cheval de Troie ou un ver, suivi d'une demande de rançon. Ces logiciels malveillants attaquent les ordinateurs « sans défense » via les failles identifiées et secrètes des systèmes d'exploitation et ciblent donc de préférence ceux qui ne sont pas à jour. Ils cryptent ensuite les fichiers du disque dur et fournissent un code capable de les décrypter moyennant une rançon à verser sur un compte obscur, quelque part dans le monde. Dans le cas présent, le chantage portait sur 300 à 500 dollars en bitcoins. Bien entendu, ceux qui payent n'ont aucune garantie de récupérer leurs précieuses données.

Pour un électronicien, tout ça n'est pas évident. Il s'agit probablement de failles de sécurité découvertes par les services secrets (et non signalées pour pouvoir les exploiter) ou de techniques et logiciels d'espionnage inspirés de logiciels malveillants. Certaines pistes conduisent à la Corée du Nord. Tout cela pourrait bien exciter quelques bons esprits de la politique intérieure et extérieure, mais il y a d'autres aspects.

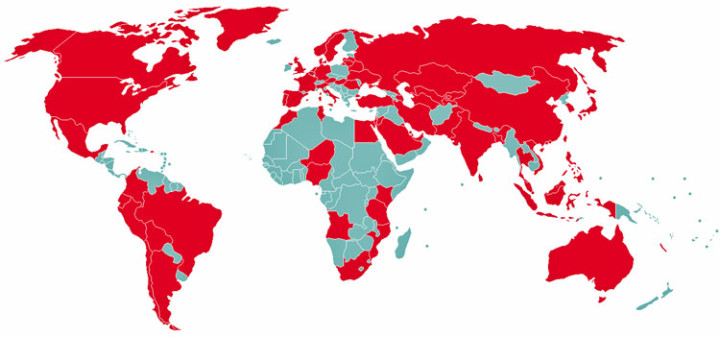

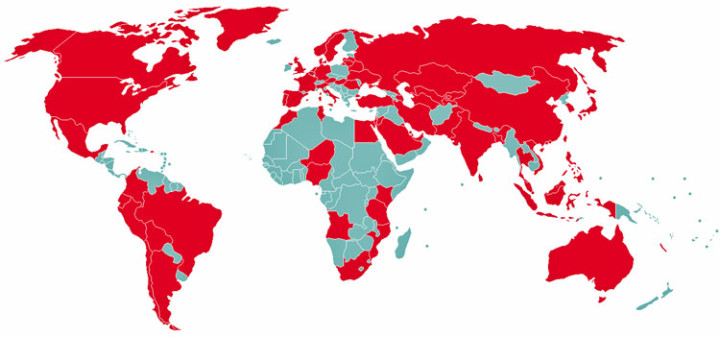

Pays atteints par la cyberattaque. Source : Wikipedia, utilisateur Roke, Creative Commons CC 3.0

PC de laboratoire et automates de commande

C'est précisément dans les laboratoires et sociétés exploitant des installations anciennes que se trouvent des PC équipés de vieux systèmes d'exploitation Microsoft, utilisés de longue date, et pour longtemps encore. De nombreux électroniciens ont dans leur labo d'électronique un PC de bricolage qu'ils utilisent pour toutes sortes de choses. Aujourd'hui, sans PC, impossible de programmer les microcontrôleurs, d'écrire des logiciels applicatifs et surtout, de récupérer des fiches techniques ou lire d'anciens articles d'Elektor. Et pendant encore longtemps, ces PC seront utilisés pour piloter d'anciennes installations ou machines et devront leur survie à l'exécution ou l'entretien de logiciels obsolètes. Dans ces situations, ces PC, pour partie vieux comme Mathusalem, ont des systèmes d'exploitation comme Windows XP que Microsoft délaisse. Ces antiques trésors sont soignés et entretenus et, en cas de panne, eBay est mis à contribution pour trouver des disques durs de 80 Mo car il ne peuvent pas exploiter des composants récents.

Windows XP ne bénéficie plus de correctifs et même les PC sous Windows 7 ou 8 sont de moins en moins mis à jour, par crainte de voir de nouveaux problèmes apparaître. Le devise serait ici de ne jamais modifier un système qui marche !

Pour justifiée qu'elle soit, cette démarche n'en fait pas moins le lit de logiciels malveillants comme WannaCry. Les concepteurs de systèmes d'exploitation déploient naturellement beaucoup plus d'énergie à assurer la sécurité de leurs produits récents, mais pour ceux qui font fi des mises à jour, la devise semble être : Pour vivre dangereusement, ne changeons rien !

Solutions

Il ne faudrait pas croire que WannaCry soit un cas sans suite. Son succès va attiser des vocations d'imitateurs. D'où la nécessité de moderniser notablement ces bons vieux PC et de se donner la peine de les remplacer par des engins plus récents. Avec les logiciels de virtualisation, il est possible de faire fonctionner les anciens OS sous Windows 10, Linux et OS X. Et il suffit de trois clics pour les ranimer en cas d'attaque... Ce sera une saine décision si vous ne voulez pas que WannaCry ne vous laisse, un jour, que les yeux pour pleurer.

PS : WannaCry recherche sans cesse de nouvelles victimes. Il faut impérativement installer un correctif sur tous les anciens PC reliés à l'internet. Exceptionnellement Microsoft distribue des correctifs pour les anciennes versions de Windows :

• Correctif pour Windows XP SP2 x64

• Correctif pour Windows XP SP3 x86

• Correctif pour Windows 8 x64

• Correctif pour Windows 8 x86

• Correctif pour Windows Server 2003 SP2 x64

• Correctif pour Windows Server 2003 SP2 x86

Ransomware

En jargon informatique, un ransomware désigne le cryptage des données par un virus, un cheval de Troie ou un ver, suivi d'une demande de rançon. Ces logiciels malveillants attaquent les ordinateurs « sans défense » via les failles identifiées et secrètes des systèmes d'exploitation et ciblent donc de préférence ceux qui ne sont pas à jour. Ils cryptent ensuite les fichiers du disque dur et fournissent un code capable de les décrypter moyennant une rançon à verser sur un compte obscur, quelque part dans le monde. Dans le cas présent, le chantage portait sur 300 à 500 dollars en bitcoins. Bien entendu, ceux qui payent n'ont aucune garantie de récupérer leurs précieuses données.

Pour un électronicien, tout ça n'est pas évident. Il s'agit probablement de failles de sécurité découvertes par les services secrets (et non signalées pour pouvoir les exploiter) ou de techniques et logiciels d'espionnage inspirés de logiciels malveillants. Certaines pistes conduisent à la Corée du Nord. Tout cela pourrait bien exciter quelques bons esprits de la politique intérieure et extérieure, mais il y a d'autres aspects.

Pays atteints par la cyberattaque. Source : Wikipedia, utilisateur Roke, Creative Commons CC 3.0

PC de laboratoire et automates de commande

C'est précisément dans les laboratoires et sociétés exploitant des installations anciennes que se trouvent des PC équipés de vieux systèmes d'exploitation Microsoft, utilisés de longue date, et pour longtemps encore. De nombreux électroniciens ont dans leur labo d'électronique un PC de bricolage qu'ils utilisent pour toutes sortes de choses. Aujourd'hui, sans PC, impossible de programmer les microcontrôleurs, d'écrire des logiciels applicatifs et surtout, de récupérer des fiches techniques ou lire d'anciens articles d'Elektor. Et pendant encore longtemps, ces PC seront utilisés pour piloter d'anciennes installations ou machines et devront leur survie à l'exécution ou l'entretien de logiciels obsolètes. Dans ces situations, ces PC, pour partie vieux comme Mathusalem, ont des systèmes d'exploitation comme Windows XP que Microsoft délaisse. Ces antiques trésors sont soignés et entretenus et, en cas de panne, eBay est mis à contribution pour trouver des disques durs de 80 Mo car il ne peuvent pas exploiter des composants récents.

Windows XP ne bénéficie plus de correctifs et même les PC sous Windows 7 ou 8 sont de moins en moins mis à jour, par crainte de voir de nouveaux problèmes apparaître. Le devise serait ici de ne jamais modifier un système qui marche !

Pour justifiée qu'elle soit, cette démarche n'en fait pas moins le lit de logiciels malveillants comme WannaCry. Les concepteurs de systèmes d'exploitation déploient naturellement beaucoup plus d'énergie à assurer la sécurité de leurs produits récents, mais pour ceux qui font fi des mises à jour, la devise semble être : Pour vivre dangereusement, ne changeons rien !

Solutions

Il ne faudrait pas croire que WannaCry soit un cas sans suite. Son succès va attiser des vocations d'imitateurs. D'où la nécessité de moderniser notablement ces bons vieux PC et de se donner la peine de les remplacer par des engins plus récents. Avec les logiciels de virtualisation, il est possible de faire fonctionner les anciens OS sous Windows 10, Linux et OS X. Et il suffit de trois clics pour les ranimer en cas d'attaque... Ce sera une saine décision si vous ne voulez pas que WannaCry ne vous laisse, un jour, que les yeux pour pleurer.

PS : WannaCry recherche sans cesse de nouvelles victimes. Il faut impérativement installer un correctif sur tous les anciens PC reliés à l'internet. Exceptionnellement Microsoft distribue des correctifs pour les anciennes versions de Windows :

• Correctif pour Windows XP SP2 x64

• Correctif pour Windows XP SP3 x86

• Correctif pour Windows 8 x64

• Correctif pour Windows 8 x86

• Correctif pour Windows Server 2003 SP2 x64

• Correctif pour Windows Server 2003 SP2 x86

Lire l'article complet

Hide full article

Discussion (6 commentaire(s))